Если вы пользуетесь телефоном Android и (справедливо!) Беспокоитесь о цифровой конфиденциальности, вы, вероятно, уже позаботились об основах. Вы удалили самые шпионские приложения, отказались от отслеживания, когда это возможно, и приняли все другие меры предосторожности, о которых вам говорили популярные руководства по конфиденциальности. Плохая новость – и вы, возможно, захотите сесть за это, – что ни одного из этих шагов недостаточно, чтобы полностью избавиться от трекеров.

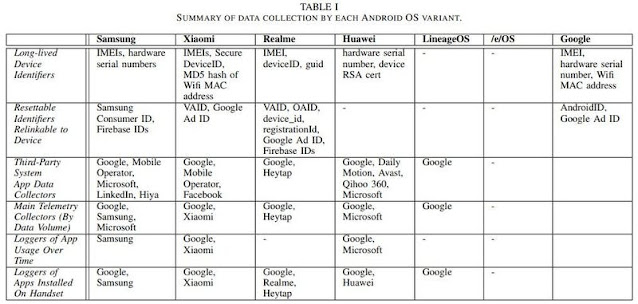

Или, по крайней мере, такова цель новой статьи исследователей из Тринити-колледжа в Дублине, которые рассмотрели привычки обмена данными в некоторых популярных вариантах ОС Android, в том числе разработанных Samsung, Xiaomi и Huawei. По словам исследователей, «с небольшой конфигурацией» прямо из коробки и когда они бездействуют, эти устройства будут непрерывно отправлять ответные эхо-запросы разработчикам ОС и множеству избранных третьих лиц. И что еще хуже, часто нет возможности отказаться от этого пинга данных, даже если пользователи этого хотят.

Как отмечают исследователи, большая часть вины здесь ложится на так называемые «системные приложения». Это приложения, которые предварительно устанавливаются производителем оборудования на определенное устройство, чтобы предлагать определенные функции: например, приложение для камеры или сообщений. Android обычно упаковывает эти приложения в так называемую «постоянную память» (ПЗУ) устройства, что означает, что вы не можете удалить или изменить эти приложения без рутирования устройства. И пока вы этого не сделаете, исследователи обнаружили, что они постоянно отправляли данные устройства обратно своей материнской компании и более чем нескольким третьим лицам, даже если вы вообще никогда не открывали приложение.

Вот пример. Допустим, у вас есть устройство Samsung, в котором есть Microsoft предустановленное вредоносное ПО, включая (тьфу) LinkedIn. Хотя есть большая вероятность, что вы никогда не откроете LinkedIn по какой-либо причине, это жестко запрограммированное приложение постоянно отправляет ответные запросы на Microsoftсерверы пользователя с подробной информацией о вашем устройстве. В данном случае это так называемые «данные телеметрии», которые включают такие детали, как уникальный идентификатор вашего устройства и количество Microsoft приложения, которые вы установили на свой телефон. Эти данные также передаются любым сторонним поставщикам аналитики, которые могли быть подключены этими приложениями, что обычно означает Google, поскольку Google Analytics является правящим королем всех инструментов аналитики.

Что касается жестко запрограммированных приложений, которые вы можете открывать время от времени, при каждом взаимодействии отправляется еще больше данных. Например, исследователи поймали Samsung Pass, делясь с Google Analytics подробностями, такими как временные метки, когда вы использовали приложение и как долго. То же самое и с Game Launcher от Samsung, и каждый раз, когда вы запускаете виртуального помощника Samsung, Bixby.

Конечно, Samsung здесь не одинок. Приложение для обмена сообщениями Google, которое предустановлено на телефонах конкурента Samsung Xiaomi, было обнаружено, что оно делится отметками времени при каждом взаимодействии пользователя с Google Analytics, а также журналами каждого раза, когда этот пользователь отправлял текст. Устройства Huawei были пойманы на том же самом. И на устройствах, где MicrosoftSwiftKey был предустановлен, журналы с подробной информацией о каждом использовании клавиатуры в другом приложении или где-либо еще на устройстве передавались Microsoft, вместо.

Мы едва коснулись поверхности, когда дело доходит до того, что каждое приложение делает на каждом устройстве, которое исследовали исследователи, поэтому вам следует ознакомиться с этой статьей или, что еще лучше, ознакомиться с нашим удобным руководством по слежке за данными Android – сами делитесь практиками. Но по большей части вы увидите, что передаются данные, которые выглядят довольно, ну, скучно: журналы событий, сведения об оборудовании вашего устройства (например, модель и размер экрана), а также какой-то идентификатор, например, оборудование телефона. серийный номер и идентификатор мобильного объявления, или AdID.

Сами по себе ни одна из этих точек данных не может идентифицировать ваш телефон как уникальный ваш, но вместе они образуют уникальный «отпечаток пальца», который можно использовать для отслеживания вашего устройства, даже если вы попытаетесь отказаться. Исследователи отмечают, что, хотя рекламный идентификатор Android технически сбрасывается, тот факт, что приложения обычно объединяют его с более постоянными идентификаторами, означает, что эти приложения – и с какими бы третьими сторонами они ни работали – в любом случае будут знать, кто вы. Исследователи обнаружили, что это относится к некоторым другим сбрасываемым идентификаторам, предлагаемым Samsung, Xiaomi, Realme и Huawei.

К чести, у Google есть несколько правил для разработчиков, призванных препятствовать особенно агрессивным приложениям. Он сообщает разработчикам, что они не могут связать уникальный рекламный идентификатор устройства с чем-то более постоянным (например, IMEI этого устройства) для любых целей, связанных с рекламой. И хотя провайдерам аналитики разрешено делать такую привязку, они могут делать это только с «явного согласия» пользователя.

«При сбросе новый рекламный идентификатор не должен быть связан с предыдущим рекламным идентификатором или данными, полученными из предыдущего рекламного идентификатора без явного согласия пользователя», – поясняет Google на отдельной странице, где подробно описываются эти политики разработчиков. «Вы должны соблюдать настройки пользователя« Отказ от рекламы на основе интересов »или« Отказ от персонализации рекламы ». Если пользователь включил этот параметр, вы не можете использовать рекламный идентификатор для создания профилей пользователей в рекламных целях или для нацеливания на пользователей персонализированной рекламы ».

Стоит отметить, что Google не устанавливает никаких правил относительно того, могут ли разработчики собирать эту информацию, а только то, что им разрешено делать с ней после ее сбора. И поскольку это предустановленные приложения, которые часто застревают на вашем телефоне, исследователи обнаружили, что им часто разрешалось обходить настройки явного отказа пользователя в сторону конфиденциальности, просто … не тот пользователь их открыл. И поскольку нет простого способа удалить их, этот сбор данных будет продолжаться (и будет продолжаться), пока владелец этого телефона не проявит творческий подход к рутированию или не выбросит свое устройство в океан.

Когда сотрудники BleepingComputer спросили Google об этом сборе данных без возможности отказа, ответили, что так работают современные смартфоны:

Как объясняется в нашей статье Справочного центра сервисов Google Play, эти данные необходимы для основных сервисов устройств, таких как push-уведомления и обновления программного обеспечения в разнообразной экосистеме устройств и программных сборок. Например, сервисы Google Play используют данные о сертифицированных устройствах Android для поддержки основных функций устройства. Сбор ограниченной базовой информации, такой как IMEI устройства, необходим для надежной доставки критических обновлений для всех устройств и приложений Android.

Что звучит логично и разумно, но само исследование доказывает, что это еще не все. В рамках исследования команда изучила устройство, оснащенное / e / OS, операционной системой с открытым исходным кодом, ориентированной на конфиденциальность, которая была представлена как версия Android с деогуглом. Эта система заменяет встроенные приложения Android, в том числе магазин Google Play, на бесплатные эквиваленты с открытым исходным кодом, к которым пользователи могут получить доступ без необходимости в учетной записи Google. И разве вы не знаете, когда эти устройства оставались бездействующими, они не отправляли «никакой информации в Google или другие третьи стороны» и «практически никакой информации» самим разработчикам / e /.

Другими словами, этот вышеупомянутый адский пейзаж отслеживания явно неизбежен только в том случае, если вы чувствуете, что присутствие Google на ваших телефонах тоже неизбежно. Давайте будем честными – это вроде как для большинства пользователей Android. Так что же делать пользователю Samsung, кроме того, чтобы его отслеживали?

Что ж, для начала вы можете привлечь внимание законодателей. Законы о конфиденциальности, которые у нас есть сегодня, – такие как GDPR в ЕС и CCPA в США – почти исключительно созданы для решения того, как технологические компании обрабатывают идентифицируемые формы данных, такие как ваше имя и адрес. Так называемые «анонимные» данные, такие как характеристики оборудования вашего устройства или рекламный идентификатор, обычно не попадают в эти законы, даже если они, как правило, могут использоваться для вашей идентификации. И если мы не сможем успешно потребовать пересмотра законов о конфиденциальности в нашей стране, то, возможно, один из множества массовых антимонопольных исков, которые сейчас наблюдают в Google, в конечном итоге заставит компанию положить конец некоторым из этих агрессивных методов.